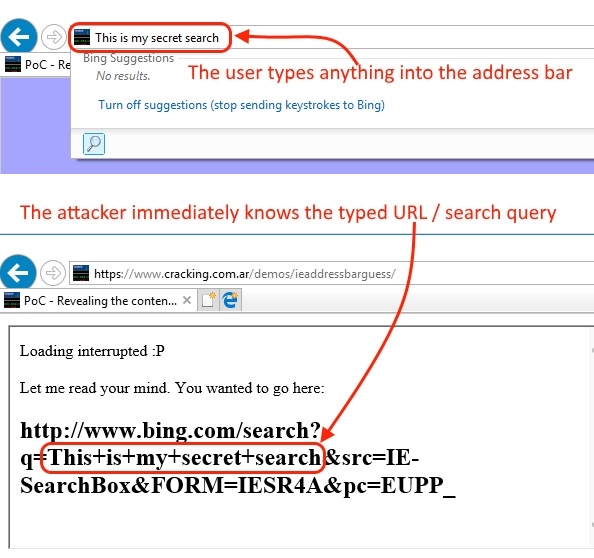

Баг в Internet Explorer позволяет видеть содержимое адресной строки пользователя

В последней версии Internet Explorer был обнаружен баг, который может позволить злоумышленникам видеть адреса, поисковые запросы или любой другой вводимый пользователем в адресную строку текст. Проблему нашёл исследователь в области кибербезопасности Мануэль Кабальеро (Manuel Caballero). Владелец любого открытого сайта может…

Читать дальше