Специалисты компании Avast обнаружили в магазине Google Play два приложения со встроенными средствами для скрытого майнинга. Эти программы загрузили тысячи владельцев мобильных устройств под управлением Android.

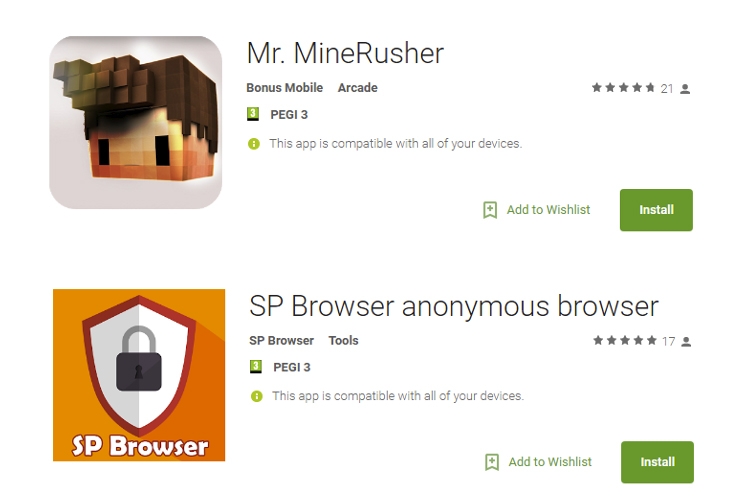

Вредоносный код для добычи криптовалюты Monero скрывается в приложениях SP Browser и Mr. MineRusher. Схема работы майнеров выглядит следующим образом. После запуска программы происходит автоматическое соединение с веб-сайтом apptrackers.org, где размещён CoinHive Java Script для добычи Monero. Как только соединение с доменом выполняется, начинается собственно майнинг.

Важно отметить, что весь процесс проходит незаметно для пользователя — в фоновом режиме, когда экран выключен, а устройство использует передачу данных или подключено к Wi-Fi. Результатом работы майнера могут стать сбои. Кроме того, происходит быстрый разряд аккумулятора.

Любопытно, что одновременно компания ESET обнаружила ряд криптовалютных зловредов в каталоге программного обеспечения популярной площадки Download.com. Вредоносный код, распространяющийся вместе с легитимными программами, предназначен для кражи биткоинов. Когда пользователь копирует и вставляет адрес своего биткоин-кошелька, чтобы перевести туда средства, зловред перехватывает эти данные и заменяет собственными. Если жертва не заметит подмену, её средства будут переведены на счёт злоумышленников. На сегодняшний день атакующие собрали 8,8 биткоина — больше 4 млн рублей по курсу на 15 марта.

Источник: 3DNews