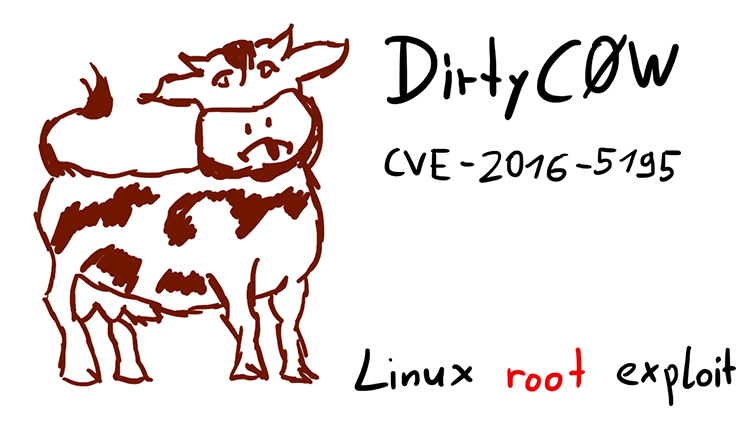

Недавно был обнаружен серьёзный эксплойт, которому подвержена уязвимость девятилетней давности в ядре операционной системы Linux. Нашедший эксплойт исследователь из сферы безопасности Фил Оестер (Phil Oester) заявил изданию V3, что атака «проста в исполнении, срабатывает всегда и, вероятно, была активна на протяжении нескольких лет». Из-за сложности этой атаки Оестер смог обнаружить её только лишь потому, что он занимался «захватом всего входящего HTTP-трафика, что позволило ему извлечь эксплойт и протестировать его в песочнице».

Баг в ядре Linux, существующий уже на протяжении девяти лет, однажды пытался исправить даже сам Линус Торвальдс (Linus Torvalds), создатель Linux. Вся его работа была, к сожалению, испорчена другим патчем, вышедшим несколько лет спустя. Поэтому Оестер считает, что обнаруженный эксплойт был активен с 2007 года. Сама проблема заключается в так называемом «состоянии гонки» системы памяти ядра Linux — ошибке проектирования многопоточной системы, при которой работа этой системы зависит от порядка выполнения отдельной части кода. Эксплойт задействуется благодаря ошибкам в определённых операциях постоянного запоминающего устройства. «Непривилегированный локальный пользователь мог бы использовать эту уязвимость, чтобы получить доступ с возможность записи к мапированию, в других случаях ограничивающемуся только чтением, и таким образом повысить свои привилегии в системе», — говорится на сайте Red Hat.

Торвальдс отмечает, что «состояние гонки» раньше было «исключительно теоретическим», однако сейчас ошибку куда проще использовать благодаря улучшенным технологиям виртуальной памяти. Баг, получивший название Dirty COW (от copy-on-write), уже был исправлен, а дистрибьюторы вроде Red Hat, предоставляющие предприятиям программное обеспечение с открытым исходным кодом и классифицировавшие баг как «важный», уже работают над обновлениями. «Всем пользователям Linux нужно отнестись к этому багу очень серьёзно и установить обновления на свои системы как можно скорее», — сказал Оестер. Он также добавил, что анализаторы пакетов, которые помогли ему найти эксплойт, «много раз доказывали свою бесценность».

Источник: