Утечками информации в наше время никого не удивишь. Но бывают весьма необычные ситуации, которые вызывают удивление самим фактом своего существования. В числе таких примеров — баг в сервисе LocationSmart, позволявший отслеживать в режиме реального времени пользователей мобильных телефонов любых операторов США.

Сам сервис предназначен для отслеживания телефонов таких операторов, как AT&T, Sprint, T-Mobile, или Verizon. Точность отслеживания — несколько десятков метров. Несмотря на то, что сам сервис заявляет о законности своей работы, его демо-версия позволяет следить за клиентами операторов США.

Вообще говоря, для того, чтобы начать работу, необходима регистрация, сервис не дает доступ к своим функциям без верификации пользователя. Для начала требуется ввести имя, адрес почты и телефонный номер в веб-форму. Затем сервис запрашивает доступ к местоположению указанного телефона для ближайшей вышки связи. Как оказалось, запрос можно модифицировать и получить полный доступ к сервису и его возможностям.

Об этом первым сообщил Брайан Кребс, известный специалист по информационной безопасности. Проблема была в том, что разработчики сервиса не включили базовую проверку личности пользователя, вводящего данные. Таким образом, практически любой человек с начальными знаниями принципов работы веб-сайтов мог получить доступ к не самым безобидным возможностям LocationSmart. Причем не нужен был даже пароль или другие авторизационные данные.

«Я просто опешил, когда увидел, насколько легко можно добраться к возможностям LocationSmart», — заявил другой специалист по инфобезу. «Это то, к чему может получить доступ практически любой человек, причем с минимальными усилиями. Затем пользователю дается возможность отслеживать местоположение людей, которые подключены к вышкам сотовой связи без их на то согласия».

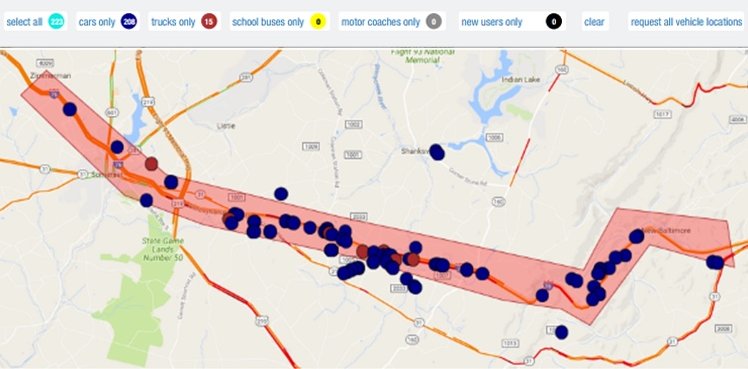

Как оказалось, сервис действительно дает запрос на подключение к ближайшей вышке оператора мобильной связи. После этого можно ввести номера телефонов любых людей, и смотреть, куда они идут или едут. Проверяя координаты с определенным интервалом, все это можно вывести на Google Maps для собственного удобства и дальше следить за перемещениями кого-либо без всяких проблем.

О проблеме специалисты по информационной безопасности начали писать тогда, когда демо-версия сервиса была отключена. Работа сервиса оказалась удивительно точной — определение местоположения человека по номеру телефона его мобильного устройства было проверено, все оказалось верным. Специалисты по кибербезопасности позвонили пяти своим знакомым, спросив, где они находятся в настоящий момент, и с их разрешения определили местоположение при помощи LocationSmart.

Один из специалистов, исследовавших проблему, опубликовал детальную информацию о проверке работы сервиса.

Разработчик LocationSmart Марио Проиетти рассказал, что у него и в мыслях не было использовать данные людей с какой-либо незаконной целью. «Мы сделали информацию доступной согласно закону. Сервис основан на обычных технологиях, ничего нелегального. Мы уважаем права людей и сейчас рассматриваем все факты, обнаруженные экспертами», — говорит он.

Сервис, о котором идет речь, предоставляет услуги корпорациям. В первую очередь, он предназначен для мониторинга работы сотрудников предприятий. Причем проблема не с самим сервисом, а с его демо-версией, которая использовалась для демонстрации работы LocationSmart. Сейчас, по словам разработчиков, проблема уже ликвидирована. Сейчас идет проверка обновленной версии, с тем, чтобы проблема больше не повторялась.

Кребс — известный в среде информационной безопасности эксперт. В частности, это он помог раскрыть личность оператора ботнета Mirai в прошлом году. Сам Кребс был одним из первых, кто пострадал из-за работы ботнета. После ареста оператор сообщил, что работал не сам по себе, а выполнял заказы сторонних компаний. Киберпреступник получил условный срок, что удивило многих. Кребс стал еще более известным, чем ранее. Возможно, кстати, что он и не занимался бы расследованием, если бы операторы ботнета не решили бы «наказать» эксперта за его достижения в отслеживании злоумышленников.

Источник