Похоже, 2018 год собирается пройти под флагом критических аппаратных уязвимостей современных центральных процессоров. Вслед за обнародованием проблем Spectre и Meltdown, связанных со спекулятивным исполнением команд, специалисты по безопасности обнаружили ряд дыр в безопасности чипов AMD, позволяющих атакующим получить доступ к защищённым данным.

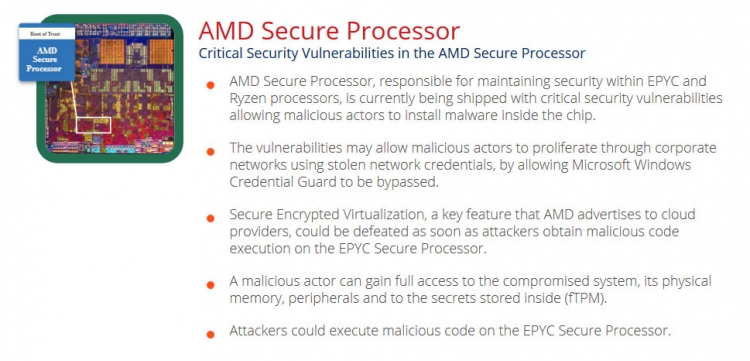

Особенно тревожным является тот факт, что уязвимости касаются так называемой специальной защищённой области процессоров — именно там устройство обычно хранит критически важные и конфиденциальные данные вроде паролей или ключей шифрования. Кроме того, этот блок отвечает за проверку, что на системе не запущено никаких вредоносных программ при старте компьютера.

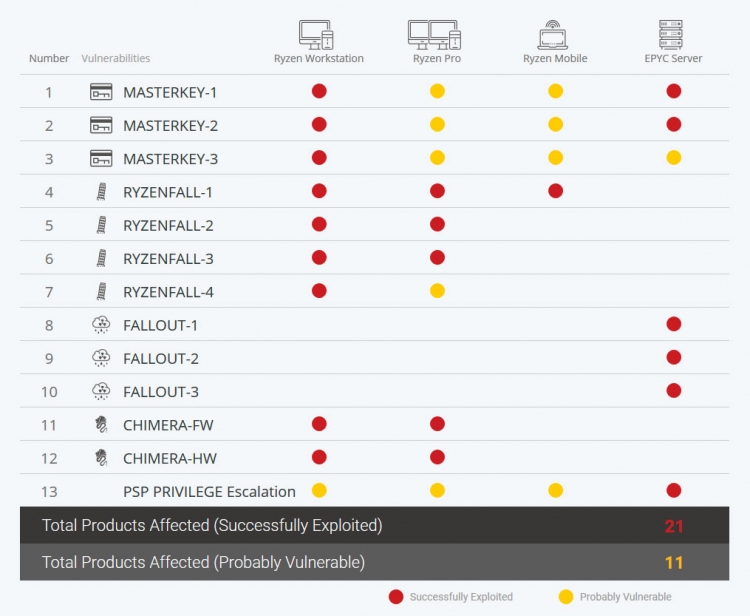

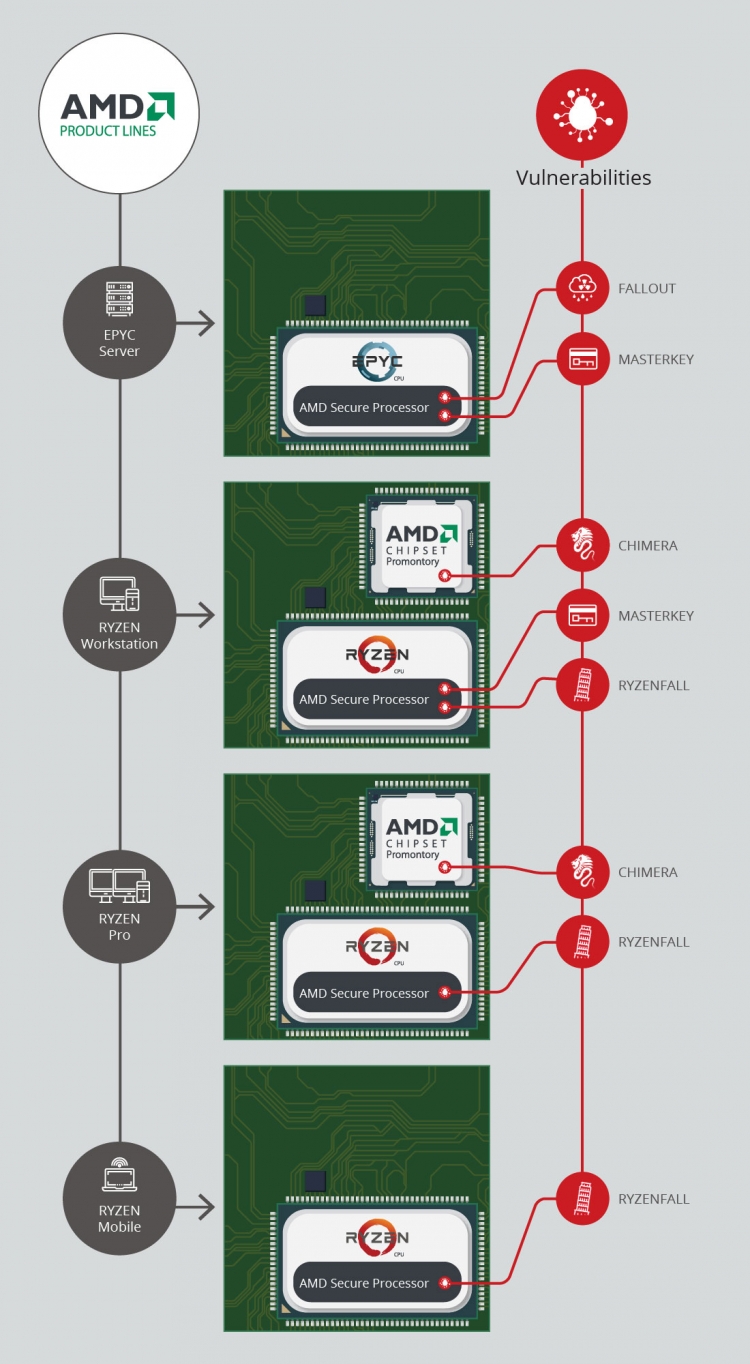

Находящаяся в Израиле компания по безопасности CTS-Labs объявила, что её исследователи обнаружили целых 13 критических уязвимостей, которые в теории позволяют злоумышленникам получать доступ к данным, хранящимся на процессорах AMD Ryzen и EPYC, а также установить на них вредоносное ПО. Чипы Ryzen используются в настольных ПК и ноутбуках, а процессоры EPYC применяются на серверном рынке.

В отличие от Google Project Zero, которая дала индустрии полугодовую фору, чтобы исследовать проблемы Meltdown и Spectre, израильские специалисты не стали тянуть. Перед публикацией отчёта они дали AMD лишь менее суток, чтобы изучить уязвимости и отреагировать. Обычно раскрытие информации об уязвимости требует уведомления за 90 дней, чтобы компании успели правильно устранить недостатки.

«Безопасность для AMD приоритетна, и мы постоянно работаем над её обеспечением для наших пользователей по мере возникновения новых рисков. Мы изучаем этот отчёт, который только что получили, чтобы понять методологию и суть результатов работы исследователей», — прокомментировал представитель AMD.

AMD так описывает технологию защиты: «Secure Processor (ранее — процессор для обеспечения безопасности платформы, PSP) является выделенным процессором с технологией ARM TrustZone, а также программной защищённой средой Trusted Execution Environment (TEE), призванной обеспечить работу доверенных приложений сторонних разработчиков. AMD Secure Processor — технология на базе аппаратных средств, которая обеспечивает безопасную загрузку с уровня BIOS до среды TEE. Доверенные приложения сторонних разработчиков могут задействовать стандартные программные интерфейсы, чтобы воспользоваться защищённой средой TEE. Функции защиты TEE работают не во всех приложениях».

По словам соучредителя CTS-Labs и финансового директора Ярона Лук-Зильбермана (Yaron Luk-Zilberman), эти новые уязвимости можно разделить на четыре основные категории. Все они по сути позволяют злоумышленникам нацелиться на самый защищённый сегмент процессора, который имеет решающее значение для хранения конфиденциальной информации на устройстве. «Определить вредоносный код, хранящийся в Secure Processor, почти невозможно. Зловред может располагаться там годами и не быть обнаруженным», — подчеркнул господин Лук-Зильберман. О каких же категориях идёт речь?

Master Key

Когда устройство запускается, оно обычно проходит процесс «безопасной загрузки». ПК использует процессор, дабы проверить, что на компьютере ничего не подделано, и исполняются только доверенные программы. Уязвимость Master Key позволяет обходить проверку при запуске, устанавливая вредоносное ПО в BIOS компьютера, — ту ключевую часть системы, которая контролирует процесс запуска ещё до старта ОС. Как только ПК заражён, Master Key позволяет злоумышленникам устанавливать вредоносное ПО, несмотря на любые средства аппаратной защиты CPU, то есть получить полный контроль над исполняемыми во время запуска программами. Соответственно, уязвимость также даёт возможность злоумышленникам отключать функции безопасности на процессоре.

Ryzenfall

Эта уязвимость затрагивает именно чипы AMD Ryzen и позволяет вредоносным программам полностью заполучить контроль над блоком Secure Processor. Это, как уже отмечалось, означает возможность доступа к самым защищённым данным, включая ключи шифрования, пароли, информацию кредитной карты и биометрическим сведениям. По словам исследователей, в теории обычный злоумышленник не может получить доступ к этим блоками процессора.

Если злоумышленники могут обойти Защиту учётных записей Windows Defender, они смогут использовать украденные данные для распространения на другие компьютеры в сети. Credential Guard — это функция Windows 10 Enterprise, хранящая конфиденциальные данные пользователя в защищённом разделе операционной системы, к которому обычно нельзя получить доступ. «Технология Windows Credentials Guard, как правило, очень эффективна для защиты паролей на машине и не позволяет им распространяться, — отмечает господин Лук-Зильберман. — Атака значительно упрощает задачу распространения по сети».

Fallout

Как и в случае с Ryzenfall, атаки Fallout тоже позволяют злоумышленникам получать доступ к разделам защищённых данных, включая Credential Guard. Но эта уязвимость затрагивает только устройства, использующие защищённый процессор AMD EPYC. В декабре Microsoft объявила о партнёрстве с AMD в рамках платформ Azure Cloud, использующих EPYC.

Эти чипы применяются в центрах обработки данных и облачных серверах, связывая компьютеры, используемые в разных отраслях по всему миру. Если злоумышленники задействовали уязвимости, описанные в Fallout, они могли украсть все хранившиеся учётные данные, и распространиться по сети. «Эти сетевые учётные данные хранятся на отдельной виртуальной машине, к которой не могут быть применены обычные инструменты взлома, — подчеркнул исполнительный директор CTS-Labs Айдо Ли Он (Ido Li On). — В случае с Fallout, эта изоляция между виртуальными машинами нарушается».

Изолированные виртуальные машины — это части памяти компьютера, отделённые от остальной системы. Исследователи используют их, например, для тестирования вредоносного ПО, не рискуя при этом заразить остальную часть компьютера. Для максимальной безопасности Credential Guard использует механизмы на основе виртуализации, чтобы только привилегированное системное ПО могло получать доступ к защищённым данным.

«У Windows есть обязательства по отношению к клиентам, в рамках которых мы непременно расследуем заявленные проблемы безопасности и как можно скорее обновляем уязвимые устройства. Наша стандартная политика заключается в предоставлении решений через наш текущий график обновления по вторникам», — прокомментировал ситуацию представитель Microsoft.

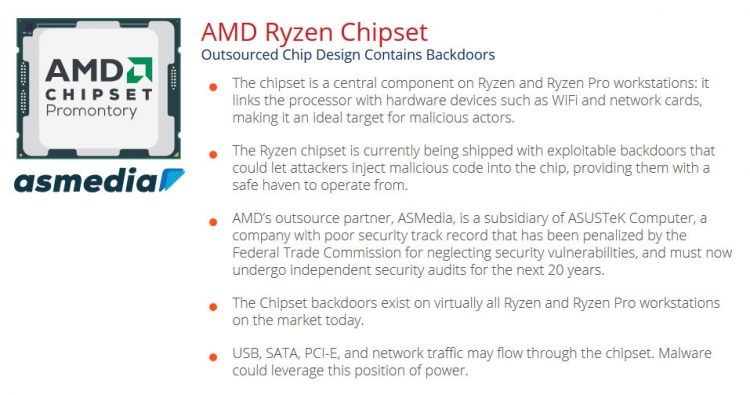

Chimera

Chimera порождается двумя разными уязвимостями: одна — в прошивке и одна — в аппаратном обеспечении. В итоге чипсет Ryzen позволяет вредоносным программам работать на нём. Поскольку Wi-Fi, сетевой и Bluetooth-трафик проходит через чипсет, злоумышленник, по словам исследователей, может использовать его для заражения устройства. В демонстрации, подтверждающей концепцию, специалистам удалось установить клавиатурный шпион, который позволил видеть всё, что вводится на заражённом компьютере. Проблемы с прошивкой чипсета означают, что атака может устанавливать вредоносное ПО на сам процессор. «Мы обнаружили, что проблема вызвана во многом простейшими ошибками в коде прошивки Ryzen», — сказал вице-президент CTS-Labs по исследованиям и дизайну Ури Фаркас (Uri Farkas).

Что сейчас делать?

Пока сложно сказать, сколько времени потребуется, чтобы исправить эти проблемы с процессорами AMD. CTS-Labs заявила, что ещё не получила отклика от AMD. Исследователи сказали, что может потребоваться несколько месяцев, чтобы внести необходимые исправления. Аппаратные же уязвимости, по их словам, не могут быть в полной мере устранены.

Intel, ARM, AMD, Microsoft и многие другие компании по-прежнему вносят исправления, призванные закрыть уязвимости Meltdown и Spectre, и в конечном итоге заплатки вызывают те или иные проблемы, в том числе замедляют работу устройств. Нововыявленные уязвимости могут означать аналогичную головную боль для AMD и владельцев устройств на базе процессоров последней.

«Если злоумышленник может проникнуть в процессор безопасности, это означает, что большинство заявленных функций защиты данных недействительны», — подчеркнул господин Ли Он. Подробнее ознакомиться с описанием уязвимостей и с затронутыми или потенциально небезопасными чипами AMD можно на особом сайте.

Источник: 3DNews