Многие из нас, работая в технологических компаниях различного масштаба не раз сталкивались с не самой комфортной политикой со стороны службы безопасности. И если ключ-карты, учет рабочего времени и мониторинг сетевой активности являются нормой, при условии, что компании есть что скрывать от конкурентов, то постоянная смена паролей — мероприятие весьма утомительное.

Многие из нас, работая в технологических компаниях различного масштаба не раз сталкивались с не самой комфортной политикой со стороны службы безопасности. И если ключ-карты, учет рабочего времени и мониторинг сетевой активности являются нормой, при условии, что компании есть что скрывать от конкурентов, то постоянная смена паролей — мероприятие весьма утомительное.

Данное явление дошло до всех в различный период. Автор столкнулся в этой модой среди безопасников в уже далековатом 2013 году. Как гром среди ясного неба всю организацию оглушила новость: «в течении двух недель вы должны поменять пароли, а в дальнейшем его смена будет проводиться в принудительном порядке каждые три месяца». И я скажу вам, что это еще не слишком короткий период. В другой компании админ-самодур, иначе не назвать, который также выполнял и роль «службы безопасности» установил срок смены пароля в один месяц. Приятнее всего было, кстати, уйти в отпуск или на больничный и вернуться из него к заблокированной учетке (VPN отказывались давать даже под угрозой пыток), но это уже лирика.

Для тех, кто пользовался pass-менеджерами типа KePass, это было не так уж и страшно, но та часть сотрудников, что помнила свои пароли наизусть, была немного (на самом деле много) опечалена.

Постоянная смена паролей, вместо того, чтобы повысить уровень безопасности внутри организации приводит только к тому, что ее, безопасности, уровень понижается. И для этого есть целый ряд адекватных причин.

Большинство рядовых пользователей стремится свои пароли запоминать и pass-менеджерами пользуются далеко не все. Если вы рекомендуете своим родным или знакомым менять пароли раз в несколько месяцев, вы оказываете им медвежью услугу. Ведь постоянная смена пароля ведет:

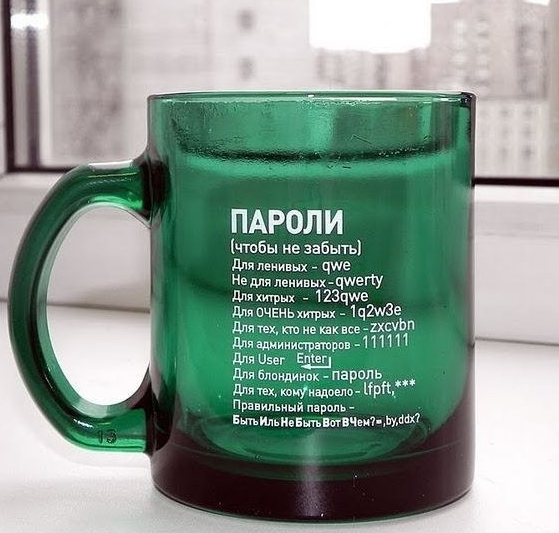

- К его упрощению, ведь сразу запомнить сложный пароль тяжело, а пользоваться им придется, по всей видимости, постоянно;

- Как следствие, используются, например, только цифры, или буквы имени, даты и т.п;

- Если политика безопасности требует криптостойкий пароль с переменным регистром, цифрами и спец. символами, их начинают записывать на бумажки и клеить под клавиатуру. А некоторые еще и «ламинируют» скотчем. В особо тяжелых случаях клеится это дело на монитор.

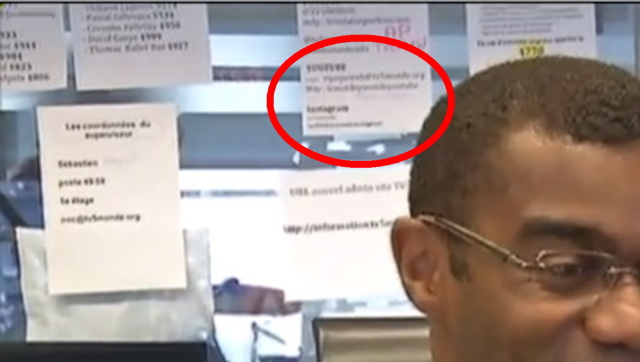

Ярчайший пример «записывания», а в данном случае — распечатки паролей. В 2015 году на Хабре была статья о взломе французского телеканала, где в эфире в кадр попала обсуждаемая «памятка»

Окей. Если на персональном рабочем месте у нас есть возможность установить пасс-менеджер и не знать беды, то существуют ситуации, когда человек просто не может установить стороннее ПО на рабочий компьютер.

Вы никогда не задумывались, почему при проведении некоторых сложных операций в банке, кассир так долго, по вашему мнению, возится не пойми с чем?

В своей работе рядовой сотрудник (кассир) использует около десятка учетных записей в различном ПО или его сегментах. Кроме входа в учетную запись при проведении операции каждую нужно подтверждать собственным паролем плюс, достаточно часто — паролем старшего кассира или руководителя отделения (все мы слышали этот крик «КОНТРОЛЬ!»). От банка к банку все пароли могут меняться около раза в месяц, а некоторые и того чаще.

В теории, все выглядит прилично. Пароли везде, где это необходимо, не меньше восьми символов, везде разные. На практике все они повсеместно записываются на бумажках и хранятся в кармашках жилеток или под клавиатурой.

По итогу, вместо двухуровневой системы защиты мы получаем решето с уже упомянутыми «памятками» только потому, что бытует мнение о том, что «менять пароли просто так — это полезно».

Одним из наиболее распространенных путей запоминания пароля, если использование pass-менеджера невозможно, но пароль менять каждые N дней приходится, является его шаблонизация. Данный факт подтверждается исследованием в области безопасности сотрудниками Университета Северной Каролины еще за 2010 год.

В своей работе они сымитировали генерацию паролей пользователями исходя из принципа шаблонизации, а после, исходя из этого, провели «атаку» на счета с учетом перебора максимально вероятных паролей до того, как система безопасности среагирует на происходящее. По условиям задачи, в руках злоумышленников была «старая», неактуальная уже банковская база на 7700 учетных записей. На тот момент исследователям с учетом шаблонности паролей удалось получить доступ к 17% (!!!) банковских счетов менее чем за 5 попыток. Еще 41% процент счетов был взломан за, примерно, 3 секунды.

С более подробными алгоритмическими выкладками можно ознакомиться в самой работе.

Это исследование еще раз подтверждает то, что однажды созданный сложный пароль там, где у человека нет возможности использовать специализированное ПО для хранения ключей, лучше, чем постоянная замена более простыми вариантами.

Ведь наш мозг лентяй по природе своей, поэтому стремится все упростить и шаблонизировать. А это, в свою очередь, приводит к тому, что при попадании наших даже неактуальных данных в руки более-менее ушлых злоумышленников, постоянная смена пароля, если он шаблонный (а так чаще всего и происходит), нам не поможет, а только исключит возможность использования по-настоящему сложного для взлома ключа.