Так получилось, что осколки этого «большого взрыва» задели и меня лично, и клиентов моей компании, которая в том числе занимается защитой информации. Сейчас многие из них стали обращаться с беспокойством о защите средств и вопросами по поводу случившегося. Потому, думаю, неплохо провести небольшой анализ.

Случай с NH — не прецедент. Объектами атаки и ранее становились майнинговые сервисы и кошельки. Среди недавних крупных «добыч» достаточно вспомнить Genesis Mining и Parity и посмотреть, как они вышли из такой ситуации.

Что позволило Genesis Mining не потерять клиентов после

хакерской атаки

Найти кибер-злоумышленников сложно, а вернуть украденное практически невозможно. Чаще всего приходится ждать пока хакеры допустят где-то ошибку, и надеяться, что таки допустят. Тем не менее, Genesis Mining довольно стойко перенесли скандал.

В июне 2017-го Genesis Mining обнаружили несанкционированный доступ к горячему кошельку, но не успели предотвратить утечку средств. И хотя размер украденных средств не разглашается, речь идет о внушительной сумме.

Как утверждает Genesis Mining, персональные данные пользователей остались в целости и сохранности, включая email-адреса. И компания не хранит данные о кредитных картах. А сам инцидент никак не повлиял на операции майнинга. И главное – сервис облачного майнинга компенсирует ущерб, нанесенный своим клиентам, вплоть до погашения суммы задолженности.

Как по мне, Genesis Mining — яркий пример того, как удачная коммуникация с клиентами и скорость реакции помогают сохранить репутацию компании.

Как Parity справился с атакой

Хотя биткоин на данный момент — самая прибыльная криптовалюта в дальней перспективе, и, следовательно, самая привлекательная для хакеров криптовалюта, майнеры эфириума тоже попали под «раздачу».

Практически в одно время с Genesis Mining была совершена атака на Parity — Ethereum-кошелек.

Уязвимость была обнаружена в библиотеке, которая отвечает за работу смарт-конракта, использующегося кошельками с мультиподписью.

Этот баг позволил превратить уязвимую библиотеку в кошелек и затем стать его владельцем. Собственно, именно такую шалость проделал пользователь под ником Devops199. И эта шалость стояла 513 774 ETH (согласно официальному отчету) на 517 заблокированных кошельках.

Если верить самому новоявленному хакеру, вышло все случайно. После получения контроля, тот отдал команду на самоуничтожение контракта. А это в свою очередь вывело из работы большое количество кошельков, заблокировав все находящиеся на них средства. Так новичок (вроде как) «казнил» 334 466 874 долларов (на момент написания материала).

Реакция создателей кошелька довольно сомнительна. Сообщили, что белые хакеры уже приступили к решению проблемы, порекомендовали пользователям вывести свои сбережения на безопасные носители. И в качестве решения не нашли ничего лучше хардфорка.

Что далеко не всем понравилось (естественно).

А в своем официальном отчете, обнародованном 15 ноября 2017 года, и вовсе заявили, что знали о баге еще в августе, но не успели его исправить. Хм, очень дорогостоящая медлительность.

В последнее время атаки заметно участились — к примеру, на тех же Parity злоумышленники покушались дважды за одну неделю. Проблема заключается в том, что достаточно сложно отследить несанкционированные сделки, а вернуть утраченный эфир пока не удалось никому, кроме Виталика Бутерина, создателя платформы Ethereum.

Как NiceHash лишились $70 млн

По сведениям пользователей сервиса, сумма, которую потеряли NiceHash, уже достигла $70 млн, и стремительно продолжает расти в долларовом эквиваленте. Официальный сайт сервиса заморожен уже несколько дней, хотя правообладатели обещали справиться с неполадками в течение 24-х часов с момента ограбления.

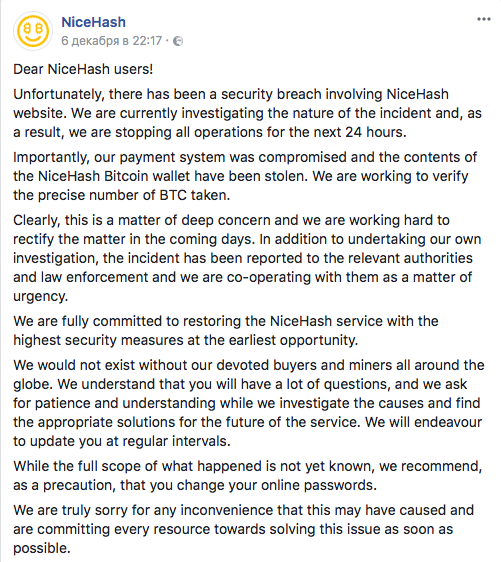

NiceHash скрывать хакерскую атаку не стали: в день происшествия на официальной странице в Facebook было опубликовано заявление о взломе, в котором компания настоятельно рекомендовала пользователям сменить пароли, а также попросила присоединяться к расследованию всех неравнодушных специалистов по кибербезопасности. За помощь даже обещают вознаграждение в виде битков.

Кроме того, к расследованию были привлечены и международные правоохранительные органы.

Дальше были интервью генерального директора Марко Кобал и прямые включения, обещания вернуть сервис к работе и украденные биткоины тоже. Коммуникация с пострадавшими клиентами есть – это уже большой плюс. Но пострадавшим нужны не разговоры, а свои деньги. И конечно, отовсюду полезли приверженцы заговорщических теорий, которые обвинили в краже сам NiceHas.

Есть смысл уничтожать курицу, несущую золотые яйца?

NiceHash за время работы заработали себе имя, которому доверяют сотни тысяч майнеров. Это можно понять по прибыли компании.

Читая комментарии о теории заговора и том, как владельцы компании отправились на Кубу с деньгами, которые «украли у самих себя», я удивляюсь. Логика на самом деле проста: компания

собирает комиссию в размере 2-4% с одной транзакции плюс другие источники, получаем около $50 тыс в день дохода. Назревает вопрос: есть ли смысл компании «воровать» сумму, которую она спокойно может заработать за два месяца, компрометируя себя в глазах пользователей?

И я говорю это не как человек, у которого «хата скраю». А как тот, кого ситуация коснулась также, и довольно ощутимо. Сейчас особых переживаний у меня нету, ибо репутация такого игрока, как NiceHash стоит много дороже украденного.

Как уберечь себя от кражи?

Как не прискорбно, но ответ неутешителен: никак.

Криптовалюта сама по себе довольно рискованна. А учитывая нынешний подъем, стала еще и объектом пристального внимания со стороны хакеров.

И от этих атак не застрахован никто. Можно потерять миллионы даже из-за уязвимости, которая не считалась критической (привет, NiceHash). Можно использовать новейшие методы защиты, но и в них какие-то умные «плохие парни» найдут лазейку. Так что элемент риска будет всегда. Но ведь все мы знаем, кто не пьет шампанского. Что касается того, какие меры предпринимать:

- как можно чаще выводить деньги из пулов на

личные кошельки; - пользоваться услугами проверенных компаний с

хорошей репутацией.

А в остальном — кто не рискует, тот не зарабатывает на биткоине.

Источник