Нынешний год стал урожайным на обнаруженные в архитектурах процессоров уязвимости. Но если недочёты в архитектуре процессоров Intel и AMD, которыми могут воспользоваться злоумышленники и которые получили имена Spectre и Meltdown, ещё можно понять, то наличие очевидного бэкдора в процессорах понять и принять совсем непросто. И, тем не менее, кое-кто из разработчиков процессорных архитектур позволяет себе создавать в решениях лазейку, неведомую пользователям.

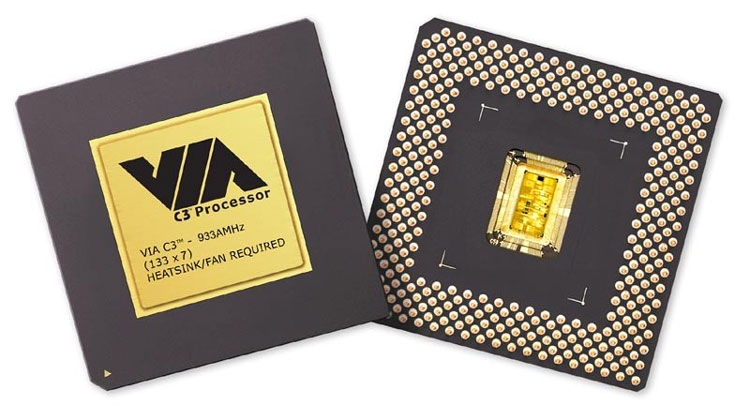

На днях на конференции Black Hat 2018 специалист Кристофер Домас (Christopher Domas) среди прочего рассказал, что в процессорах С3 тайваньской компании VIA Technologies обнаружился самый натуральный аппаратный бэкдор. Данные x86-совместимые процессоры выпускались компанией для ПК 17 лет назад. Казалось бы, что это дела давно минувших дней. Увы, процессоры VIA C3 всё ещё используются в ряде торговых терминалов, банкоматах и в некотором производственном оборудовании. Данный факт заставляет пристальнее изучить проблему, которая может затронуть многих людей.

Сообщается, что в моделях поколения C3 компания VIA встраивала сопроцессор для отладочных операций и тестирования платформ. В последующих моделях компания отказалась от этой практики. Считается, что по умолчанию сопроцессор отключён. На практике это может оказаться не так, и тогда злоумышленник на уровне приложений с помощью простых команд может получить привилегированный доступ к ядру со всеми вытекающими последствиями: доступом к регистрам и памяти без ограничений.

Кодовое имя найденной уязвимости — «rosenbridge». На специально созданной для этого страничке на GitHub Кристофер Домас выложил программный инструментарий для определения бэкдора и для его деактивации.

Источник: 3DNews