Беспокойство вызывает не сам факт наличия уязвимостей и атак — это, конечно, тоже, согласитесь, неприятно — а оценки самого рынка информационной безопасности (ИБ). По мнению Positive Technologies, он в России как минимум не вырос. Даже банки, которых вроде бы всерьёз должны беспокоить вопросы защиты, по объёму капиталовложений в безопасность остались на том же уровне, что и год назад. Более того, среди них защитой озаботились лишь крупные игроки. Государственные структуры, в свою очередь, осознают важность ИБ, но сталкиваются с бюрократией — и ничего толком сделать не могут.

В целом и в корпоративном мире, и у частных пользователей, к сожалению, пока работает лишь один принцип: «Пока гром не грянет…». Всего за год специалисты Positive Technologies изучили более сотни инцидентов по всему миру, в процессе расследования которых было найдено около 350 уязвимостей. Специфика работы компании такова, что её сотрудники предварительно занимаются легальными взломами разнообразнейших продуктов и систем — по сути, примеряют на себя личину хакеров, а уж затем создают защиту от этих уязвимостей для данных конкретных продуктов. О наиболее интересных и важных событиях компания поведала в своём отчёте. Здесь же постараемся кратко рассказать о том, что происходило в 2016 году, чего ждать в 2017-м и как со всем этим жить простому пользователю.

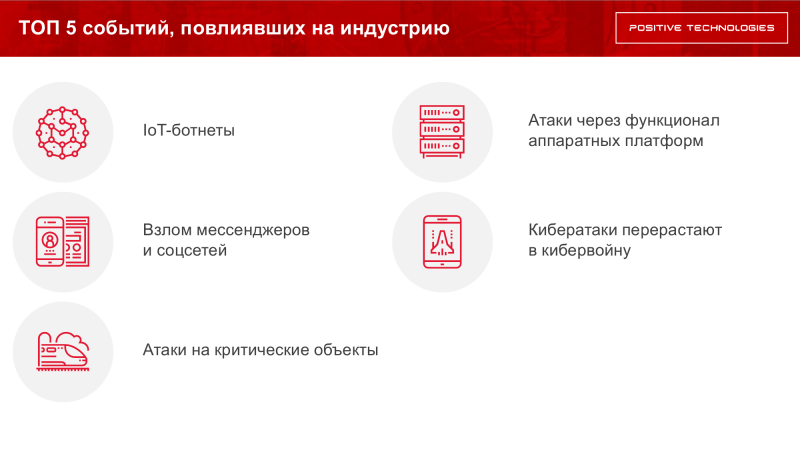

Главный «хит сезона» — это, конечно, ботнеты Интернета вещей. Строго говоря, тема сама по себе не нова. Однако осенью прошлого года произошла крупнейшая в истории человечества DDoS-атака с участием примерно 100 тысяч устройств по всему миру. Каких устройств? Роутеров, веб-камер, умных домов и так далее — всего того, что стоит в наших с вами домах, а также позволяет умным городам называться умными. Для обычного пользователя последствия этой атаки выглядели так, будто часть Интернета просто перестала существовать.

Впрочем, состоявшаяся атака — всего лишь «цветочки». Исходный код вредоноса Mirai, ответственного за неё, был выложен в открытый доступ, так что есть все предпосылки к тому, что атака в дальнейшем будет тиражироваться. В целом IoT-ботнеты наглядно показали то, про что и так давно все знали — в телекоммуникациях до сих пор используются устаревшие практики, технологии и подходы.

Нюанс в том, что все эти «умные» вещи являются хорошей возможностью для любого оператора увеличить свою абонентскую базу. При этом клиентские устройства далеко не всегда защищены. На презентации, в частности, упоминалось то, что хакеры научились внедряться в прошивки 3G-модемов банкоматов. В том же ботнете Mirai участвовали домашние роутеры абонентов Deutsche Telekom — этот провайдер впоследствии пересмотрел отношения с их производителем. Кое-где борьбу с дырами в прошивках выносят на уровень государства , где-то операторы сами занимаются этими вопросами, но в целом ситуация далека от идеальной. А с ростом числа беспроводных устройств, использующих уже устаревшие технологии, она вряд ли исправится.

Пожалуй, все помнят нашумевшую историю про взлом операторов мобильной связи с использованием, скажем так, особенностей применения одного из древних протоколов связи SS7. Спешим расстроить — его наследник Diameter для сетей LTE местами ничем не лучше. С другой стороны, есть и позитивные моменты: операторы начали активно внедрять защитные механизмы; сервисы, использующие SMS для подтверждения подлинности запросов, добавили дополнительные этапы проверки. Ну а сама Positive Technologies присоединилась к ассоциации GSMA — то есть теперь ей будет несколько проще рассказывать операторам и производителям устройств о том, что происходит с сотовой связью с точки зрения безопасности.

Вторая важная тема — взлом аккаунтов мессенеджеров и социальных сетей, который опасен с точки зрения сохранности конфиденциальности и утечки данных. Последствия взлома разнообразны — это и банальная утечка архива переписки, и гораздо более серьёзная опасность информационного вброса. Собственно говоря, примеров взлома аккаунтов крупных изданий и политиков более чем достаточно. Именно поэтому Positive Technologies, в частности, принимает участие в создании госмессенджера. Проблема даже не столько в самих мессенеджерах, сколько в том стеке технологий, которые используются в мобильных ОС, и, как обычно, в самих пользователях (автор имеет в виду принципы «удобство превыше безопасности», «мне лень» и «сто раз так делал, все нормально». — прим. ред.).

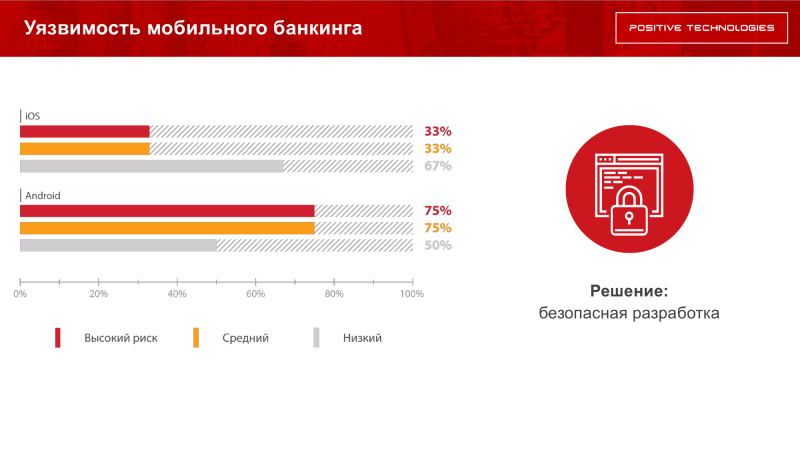

Проблема в том, что пользователи могут сами устанавливать приложения из недоверенных источников, в которых может быть все что угодно. Но запретить им это — не панацея: даже в ПО от известных разработчиков могут быть уязвимости, которые откроют полный доступ злоумышленникам к вашему смартфону. Смартфон — устройство очень личное: с его помощью люди управляют не только банковскими счетами, но уже и автомобилями на пару с бытовой техникой. Также смартфоны часто имеют доступ в локальную сеть — и дома, и на работе. Вот, в 2016 году и обрисовался новый вектор атак — проникновение в сети организаций путём заражения мобильных устройств сотрудников.

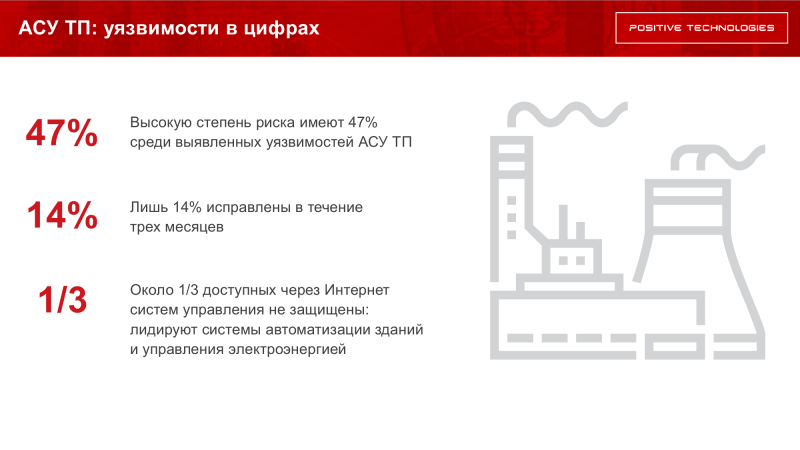

Ещё один тренд — реальные кибератаки на критически важные объекты в реальном мире. В 2015 году в результате комплексной атаки на энергосистему на несколько часов без света остались более 200 тысяч человек. Похожий инцидент произошёл годом позже. Собственно говоря, более половины заказов исследования АСУ ТП (автоматизированных систем управления техническим процессом — проще говоря, это такие специализированные компьютеры, которые заточен под то, чтобы управлять каким-либо промышленным оборудованием) у Positive Technologies пришлось именно на область электроэнергетики. Впрочем, всё равно во всех исследованных АСУ ТП были найдены критические уязвимости, позволявшие вмешаться в технологические процессы. Причём подавляющее большинство заказчиков было категорически против публикации любой информации об уязвимостях, вплоть до отказа передавать данные производителям ПО и оборудования самих АСУ ТП.

Одной из основных проблем является возможность доступа к ним из Интернета. Исследователи нашли 150 тысяч устройств и компонентов АСУ ТП, которые были доступны извне. Около 43 % из них расположены в США. Многие из них относились к системам электропитания, водоснабжения и управление зданиями. При этом пользователи этих АСУ ТП не соблюдали банальные правила безопасности — например, даже не меняли пароли по умолчанию. Впрочем, пока что, по словам исследователей, все атаки на них носят «образовательный» характер — злоумышленники изучают возможности и слабые стороны оборудования. Тем не менее Positive Technologies разработала продукт для защиты АСУ ТП фирмы Bombardier. Кроме того, компания выявила серьёзные уязвимости в продукте Siemens SICAM PAS.

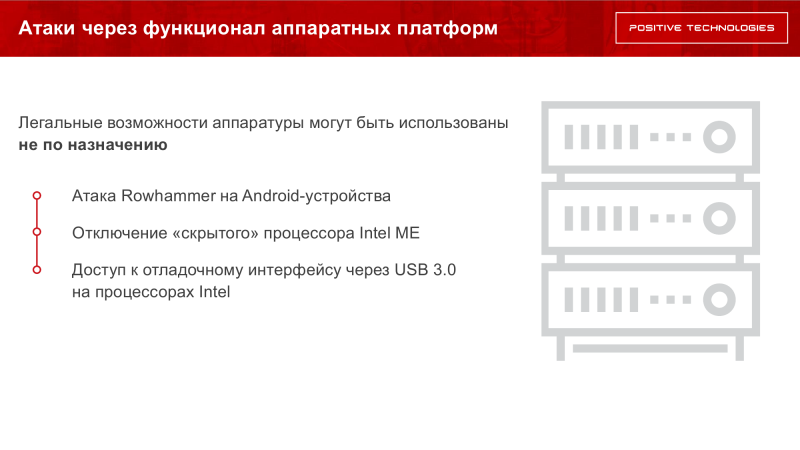

Атаки через функциональность аппаратных платформ — область, о которой хорошо знают профессионалы, но широкая публика обычно про неё не в курсе. Речь идёт о различных особенностях работы «железа», которые, строго говоря, далеко не всегда являются уязвимостями в привычном смысле этого слова. Хороший пример — современные процессоры Intel, которые в целях удобства разработки оснастили возможностью глубокой отладки через интерфейс USB 3.0. Фактически потенциальный злоумышленник может работать напрямую с «железом» в обход ОС и стандартных средств защиты вроде антивируса, которые становятся просто бесполезными. Аналогичные проблемы возникают и при наличии Intel Management Engine.

Наконец, в ушедшем году произошёл ещё один важный сдвиг — эксперты всерьёз заговорили о кибервойне. Если раньше атаки так или иначе делались для явного получения прибыли в том или ином виде, то сейчас участились инциденты, которые сами по себе не прибыльны (а порой, наоборот, весьма затратны), но могут иметь последствия, например, в области политики. Впрочем, где проходит тонкая грань между обычным криминалом и военными действиями — вопрос спорный. Здесь важна не техническая часть, а мотивация участников.

Источник: