Операционная система Mac OS X всегда славилась надёжностью и защищённостью от вирусов и прочих опасностей, к которым привыкли пользователи Windows. Иногда эти качества превозносились энтузиастами Mac в том числе и в издевательской форме по отношению к Windows. Однако рост популярности устройств Apple сыграл с ними злую шутку: пока Mac были маргинальными или профессиональными устройствами, они мало интересовали злоумышленников, но как только их популярность в достаточной степени выросла — появился и интерес, а вслед за ним и соответствующее программное обеспечение.

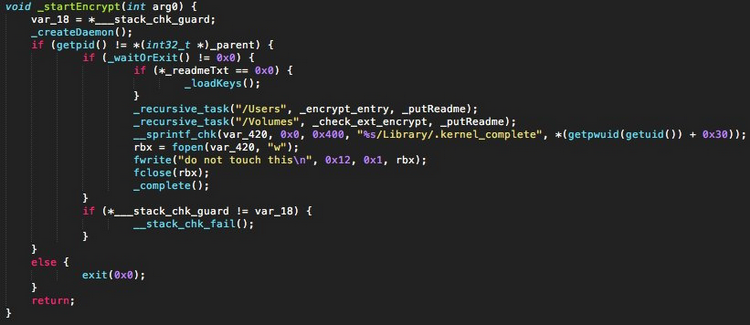

Часть кода KeRanger, запакованная UPX

Буквально на днях, 4 марта, специалистами Palo Alto Networks был обнаружен первый полнофункциональный червь-вымогатель, способный шифровать данные в среде OS X. Он был найден в составе популярного BitTorrent-клиента Transmission 2.90, причём подписанного действующим сертификатом разработчика. В версии 2.91 червь отсутствует; любопытно также, что заразились только те пользователи, кто обновил программу с серверов разработчика. Те же, кто получили обновления «по воздуху», остались чистыми. Червь носит название KeRanger и начинает свою деструктивную работу спустя три дня после проникновения в систему и установки.

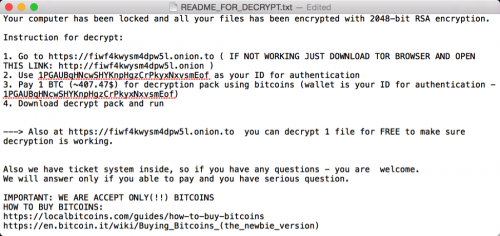

Результат сработавшего червя

Как только начинается шифрование данных, червь связывается с серверами C2 через сеть Tor и после завершения шифрования требует выплаты пользователям выкупа в размере 1 биткоина. Пока червь не начал свою разрушительную работу, избавиться от него не так уж и сложно, достаточно следовать инструкции, опубликованной на сайте центра исследований Palo Alto Networks:

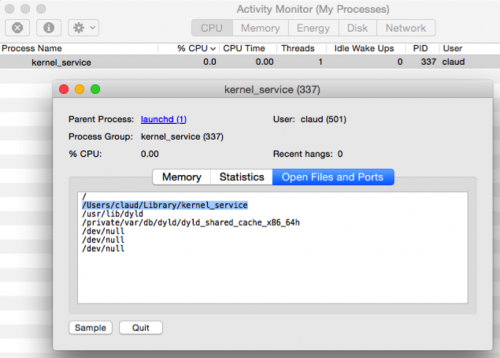

Выделенный процесс является процессом KeRanger

- C помощью Terminal или Finder проверить, существуют ли файлы /Applications/Transmission.app/Contents/Resources/ General.rtf или /Volumes/Transmission/Transmission.app/Contents/Resources/ General.rtf. Если да, клиент Transmission заражён и его следует удалить.

- Используя Activity Monitor, проверить систему на запущенный процесс kernel_service. В случае его обнаружения использовать функцию Open Files and Ports и проверить путь /Users/

/Library/kernel_service. Если файл существует, он и является главным процессом KeRanger. Используйте опцию Quit, а затем Force Quit. - После всех предпринятых действий рекомендуется проверить систему на существование файлов .kernel_pid, .kernel_time, .kernel_complete или kernel_service в директории ~/Library. При нахождении одного или нескольких таких файлов, удалите их. Не забудьте удалить инфицированную версию Transmission 2.90.

Любопытно, что сам по себе KeRanger является незавершённым проектом и, похоже, будет дорабатываться создателями-злоумышленниками. Предполагают даже, что в будущих версиях он получит возможность шифровать резервные копии файлов, что существенно осложнит ситуацию для пользователя. Apple отреагировала на угрозу тем, что аннулировала соответствующий сертификат разработчика и обновила сигнатуры в антивирусном ПО XProtect. Вся необходимая информация была сообщена также разработчику BitTorrent-клиента Transmission.

Источники: