Вы когда-нибудь задумывались над вопросом компьютерной безопасности огромного круизного лайнера, неспешно пересекающего бескрайние морские просторы? Насколько эта махина защищена от взлома киберпреступниками? И сможет ли команда судна отразить атаку или мягко нейтрализовать последствия взлома? Cloud4Y рассказывает о том, насколько реальна угроза взлома кораблей.

При обсуждении вопросов безопасности на кораблях тема защиты от кибератак затрагивается в последнюю очередь. И то не каждый раз. Большинство капитанов уверены, что а)Взламывать корабли бесполезно, ведь ими можно управлять вручную б)Проникать в ИТ-систему корабля бессмысленно по определению.

Вообще, эти аргументы можно понять. Моряки считают, что при обнаружении проблемы в электронных «мозгах» корабля капитан или другие представители командного состава, находящиеся на мостике, переведут судно в режим ручного управления. Кроме того, в морской среде по-прежнему доминирует мнение о бессмысленности развития кибербезопасности. «Почему хакеры должны интересоваться нами?» — самый распространённый вопрос на любые предупреждения о возможных рисках.

Весьма опасная легкомысленность. Хакеры придут в каждую сферу со слабым уровнем информационной безопасности. Зачем месяцами корпеть над сложным ПО для взлома хитроумной системы защиты банка, ритейлера, оператора мобильной связи, когда можно воспользоваться давно известными дырами в Windows XP и проникнуть во внутреннюю корабельную сеть? Так поступили, к примеру, пираты. Они взломали компьютерную систему судоходной компании для того, чтобы получить список кораблей для грабежа. Изящный ход, не правда ли?

Утверждение о том, что любые попытки взлома корабельных ИТ-систем будут замечены, и всё будет хорошо, тоже ошибочно. Для этого требуется соблюдение ряда условий:

- Экипаж регулярно сравнивает показания компьютерных навигационных средств с фактическими данными ручной навигации (например, смотрит в окно на мостике и замечает отклонение от курса);

- Ручные элементы управления функционируют исправно и не были взломаны (испорчены);

- Имеются автономные системы резервного копирования на случай, если первичные средства недоступны (например, есть бумажные карты, по которым можно проложить путь);

- Кто-нибудь следит за тем, насколько корректны показания, передаваемые компьютерными средствами навигации.

Почему капитаны не верят в опасность взлома корабля

Это связано с процедурой их обучения. Человек, который дослужился до капитана, потратил огромное количество времени на изучение корабля, прекрасно разбирается в навигации и судовождении, и, несомненно, имел дело с разными сложными ситуациями на море. Вот только навыки навигации, которые были востребованы до недавнего времени, не сильно отличаются от тех, что были нужны в 16 веке. Лишь в наше время на кораблях стали применяться компьютерные системы управления и навигационные системы. Их обзор был на Хабре.

Капитан уверен, что если компьютерные системы начнут выходить из строя, он сможет вернуться к бумажным картам и ручному управлению. Проблема в том, что взлом ИТ-систем совсем не обязательно будет замечен сразу же. И если руководство убеждено в том, что судно не может быть атаковано киберпреступниками, это свидетельствует о полном непонимании угрозы. Вот относительно свежий пример успешного взлома. А ещё была история, когда хакеры закрыли плавучую нефтяную вышку, опасно накренив её, в то время как другая буровая установка была настолько пронизана вредоносным ПО, что потребовалось 19 дней на то, восстановить её функционал. А вот история посвежее.

Просто как пример: отчёт Ponemon показал, что организациям США потребовалось в среднем 206 дней, чтобы выявить повреждение данных. Это статистика от береговых организаций, где обычно доступны толковые компьютерщики и специалисты по ИТ-безопасности. Там есть соответствующие отделы, стабильный интернет и специальные средства мониторинга.

А что корабль? Хорошо, если на нём есть хотя бы один человек, который что-то понимает в ИТ и теоретически способен обнаружить проблемы с безопасностью. Но пусть даже он заметит, что с ИТ-инфраструктурой корабля что-то не так. Что он сможет предпринять?

Когда человек не владеет предметом, он не может сделать что-либо эффективное. Например, в какой момент нужно принять решение, что навигационные системы больше не заслуживают доверия? Кто принимает это решение? Сам ИТ-специалист, помощник капитана или капитан лично?

А кто примет решение вывести судно из режима контроля пути, чтобы вручную прокладывать маршрут? Если вирус-шифровальщик заразил ЭКНИС (Электронную картографическую навигационно-информационную систему), это может быть замечено довольно быстро. Но что, если заражение будет более хитрым и незаметным? Кто и когда заметит активность злоумышленников? Если вообще заметит. Так и до столкновения с другим кораблём недалеко.

Кроме того, большинство систем этого класса представляют собой пакет приложений, установленных на рабочую станцию под управлением Windows XP и расположенный на мостике судна. К рабочей станции с ЭКНИС посредством бортовой LAN-сети, из которой чаще всего есть доступ в интернет, подключены другие системы: NAVTEX (навигационный телекс, унифицированная система передачи навигационной, метеорологической и другой строчной информации), АИС (Автоматическая идентификационная система), радары и GPS-оборудование, а также другие датчики и сенсоры.

Даже имея многолетний практический опыт, многие специалисты по кибербезопасности не сразу понимают причину инцидента. Например, был случай, когда человеческий волос в порту коммутатора вызывал фальсификацию публичных IP-адресов во внутренней сети. Казалось бы, ну не может быть такого. Однако только после удаления волоса и прочистки портов фальсификация прекратилась. Но это эксперты. Докопались до истины и решили проблему. А что могут люди, которые в первую очередь изучали морское дело, а не ИТ-безопасность?

Ну вот допустим, что на корабле заметили проблему, оценили риски и понимают, что нуждаются в помощи. Нужно позвонить на берег, чтобы запросить консультацию. Но спутниковый телефон не работает, поскольку он использует тот же уязвимый спутниковый терминал, который заразил хакер. Дальше-то что?

Оторвитесь от экранов и посмотрите в окно

Опытные капитаны понимают, как важно «смотреть в окно», то есть не ограничивать себя информацией с мониторов. Это необходимо для сравнения реальной обстановки с тем, о чём сообщают компьютерные системы. Но здесь есть как минимум три сложности.

Первое: молодые команды охотнее доверяют компьютерным устройствам. У них мало опыта ручной навигации, поскольку они полагаются на гаджеты и компьютерное ПО. Это особенно ярко проявляется при любых инцидентах во время доставки грузов. Команда ограничена рамками экранов, она ищет подсказки в компьютере, даже не пытаясь решить проблему вручную.

Второе: командный состав может утратить бдительность или даже уснуть. На этот случай действует система контроля дееспособности (например, Bridge Navigational Watch and Alarm Systems, BNWAS), позволяющая контролировать этот процесс. Однако срабатывание тревожной сигнализации происходит обычно через несколько минут после неполучения обратной связи от ответственного лица. Этого времени достаточно, чтобы проникнуть в систему и заразить её.

Третье: нужны внешние источники данных для ручной навигации. Легко управлять судном, если видно берег. Но в пасмурный день в открытом море ориентироваться гораздо сложнее. К тому же, нужно будет выявить и исправить навигационные ошибки, которые ранее могла допустить заражённая навигационная программа.

Ручное управление — сложно и неудобно

На любом судне должна быть предусмотрена система ручного управления. Но даже самая совершенная система ручного управления зачастую приносит сплошную боль. Команды по маневрированию, поступающие с капитанского мостика в рубку, требуют внимания инженеров-механиков и других специалистов. Но они также могут быть крайне нужны в другом месте на судне, особенно когда оно прибывает в порт. Это настоящая головная боль, ведь критически важно успевать и там, и тут.

Существует также возможность вмешательства до того, как будет реализовано ручное управление. Управление рулем с моста может быть автоматическим (например, системой ЭКНИС), когда руль поддерживает курс, или ручным управлением с мостика, когда вахтенный поворачивает штурвал.

Информация о движении штурвала передаётся с помощью телемотора. Полное ручное управление включает в себя отключение телемотора и поворот колеса в рулевой рубке, при котором физически перемещаются клапаны для управления гидравлическими плунжерами (домкратами, прессом), судовым рулём.

Безопаснее будет вызвать буксир, если вы находитесь где-то рядом с землей или в том месте, где часто ходят корабли, и у вас проблемы с рулевым управлением. Для капитана это будет простейший выход из ситуации, но владелец судна не будет рад выставленному счёту за буксировку или прибытию в порт назначения со значительной задержкой.

Ручное управление двигателем действительно является сложной задачей, особенно при маневрировании.

Управление обычно осуществляется непосредственно с мостика — рычаги управления двигателем напрямую управляют системами управления двигателем. Они взаимодействуют, используя принцип последовательной передачи данных, которыми можно манипулировать. Управлением также можно заниматься из диспетчерского центра двигателя через программируемый логический контроллер (PLC) и локальные и удалённые человеко-машинные интерфейсы (HMI). Опять же, используется последовательный обмен данными, который может быть подделан.

Ручное управление двигателем судна обычно включает в себя три рычага: один для топливного насоса, один для запуска системы воздушного старта и один для направления двигателя. Частота вращения топливного насоса напрямую не коррелирует с частотой вращения двигателя — есть много переменных, которые влияют на это, даже влажность воздуха изменит то, как работает двигатель при заданной настройке рычага.

Запуск двигателя для остановки или реверсивного движения предполагает использование системы воздушного старта для каждой процедуры. Воздушные баки обычно содержат достаточно воздуха для 10 автоматических запусков, а для их зарядки требуется около 45 минут. При управлении вручную даже самый опытный специалист сможет запустить двигатель раз 5, не больше.

Представьте себе человека, который пытается разобраться с неисправными навигационными системами. При этом все датчики на мостике не функционируют, рулевой механизм ни на что не реагирует, и рычаги управления двигателем не работают. Ему не позавидуешь. Ручное управление кажется простым делом, но на самом деле вы быстро окажетесь перегружены информацией и запутаетесь в том, что надо крутить, что нажимать, а за чем следить. То есть будете неспособны справиться с ситуацией.

А ещё не надо забывать, что любая незначительная ошибка или поломка могут привести к тому, что судно потеряет управляемость и превратится в громоздкую жестянку посреди бескрайнего моря. Серьёзно, если забыть про один маленький переключатель, отвечающий за перезарядку системы воздушного старта, то корабль не сможет маневрировать.

Другой важный момент: система, в которой устройства управления последовательно подключаются к сети, легко взламывается. Достаточно скомпрометировать любую точку в этой сети, и вуаля, «ручное управление» больше уже не помогает.

Возможны ли системы резервного копирования

Большинство судов имеют две ЭКНИС, или навигационные системы. Это своеобразный способ резервирования данных. Мало где хранятся резервные бумажные карты, поскольку они дорого стоят и их трудно обновлять. Попробуйте представить этот адский труд, когда вам нужно собирать свежие обновления для бумажной карты в каждом порту, чтобы потом добавить их на карту.

Обе ЭКНИС должны часто обновляться, причём одновременно. Иначе в каждой диаграмме ЭКНИС будут несоответствия. Наличие двух избыточных систем на корабле может показаться хорошей идеей. Однако большинство устройств ЭКНИС работает на старых операционных системах и давно не обновляли систему защиты от уязвимостей. Добраться до данных в этих системах может кто угодно. То есть мы имеем два легко взламываемых ЭКНИС на борту. Отлично!

Мониторинг компьютерных систем

Есть ещё одно популярное заблуждение. Что заражена/повреждена будет только одна корабельная компьютерная система. И руководящий состав или другие ответственные лица сразу поймут, что что-то произошло. Но это так не работает.

ЭКНИС и другие компьютерные системы получают данные из разных источников. К ним относятся GPS, журнал, гироскоп, эхолот, АИС и т. д. Использование последовательных сетей, которые эти устройства используют для связи, может привести к тому, что поддельные данные будут отправлены хакерами во все навигационные системы.

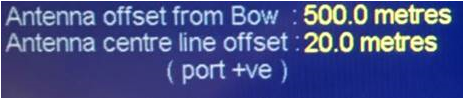

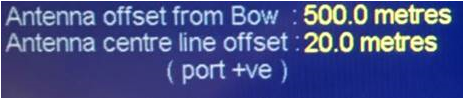

Все компьютерные системы на капитанском мостике согласовывают данные друг с другом. Это просто и удобно. Но, чёрт возьми, небезопасно! Даже необязательно вносить искажения в потоки данных. Можно изменить информацию одновременно в ЭКНИС и в радаре, и базовая компьютерная перекрёстная проверка будет пройдена. Вот пример смещения геопозиции в радаре:

А вот смещение в ЭКНИС. Обратите внимание, что судно «переместилось» на другую сторону относительно волнореза.

Выводы

Цифровизация идёт быстрее, чем многие ожидали. Автономные корабли — это уже не просто фантазии, а реальный предмет обсуждения. Огромные нефтяные танкеры ходят из порта в порт, имея максимум 10 человек команды на борту. Всё делают механизмы. Но будут ли моряки полностью заменены компьютерами? Хочется верить, что нет. Живые люди имеют больше шансов обнаружить проблему и решить её, чем бездушный робот. Даже несмотря на все те ужасы, о которых я говорил выше.

В целом же руководящему составу флота стоит признать, что опасность взлома ИТ-систем корабля существует, а традиционных навыков мореплавания недостаточно для защиты от кибератак. Человеческие глаза не всегда способны обнаружить следы взлома. Некоторые действия коварны — незначительные изменения, на которые экипаж не обращает внимания. Другие являются мгновенными и критическими, вроде внезапно включаемого балластного насоса, который начинает работать без команды.

Кое-что в этом направлении уже делается. Например, выпущено «Руководство по кибербезопасности на борту кораблей» ( «Guidelines on Cyber Security onboard Ships» ) одобренное большинством морских объединений и ассоциаций. В документе представлены рекомендации по обеспечению безопасности бортовых IT-систем, а также приведены примеры возможных последствий, которыми чреваты нарушения этих рекомендаций. Достаточно ли этого? Возможно, что нет.

Что ещё полезного можно почитать в блоге Cloud4Y

→ Пасхалки на топографических картах Швейцарии

→ Компьютерные бренды 90-х, ч. 1

→ Как мама хакера проникла в тюрьму и заразила компьютер начальника

→ Диагностика сетевых соединений на виртуальном роутере EDGE

→ Как «сломался» банк

Подписывайтесь на наш Telegram-канал, чтобы не пропустить очередную статью! Пишем не чаще двух раз в неделю и только по делу. А ещё напоминаем, что Cloud4Y может предоставить безопасный и надёжный удаленный доступ к бизнес-приложениям и информации, необходимыми для обеспечения непрерывности бизнеса. Удалённая работа — дополнительный барьер на пути распространения коронавируса. Подробности — у наших менеджеров.