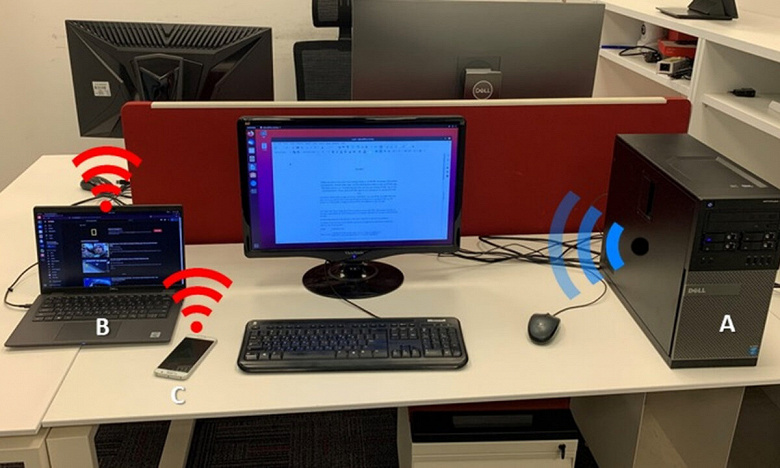

В Израиле показали новую методику кражи данных с изолированного ПК. Для этого применяется ультразвуковой канал и гироскоп смартфона. Новый метод называется GAIROSCOPE, его разработал израильский исследователь Мордехай Гури.

В рамках методики используется программа, которая заставляет изолированный компьютер передавать информацию с помощью микроэлектромеханической системы (МЭМС). Такая система может издавать ультразвук, который затем фиксируется с помощью гироскопа смартфона, а другая программа может декодировать данные и перевести их в двоичный код. В качестве примера МЭМС используется спикер компьютера.

На первом этапе надо установит на компьютер жертвы программу для генерации ультразвука. Это можно сделать разными путями — от банальной флешки до хакерской атаки или компрометации цепочек поставок ПО. Можно даже встроить подобную программу в веб-страницу с помощью JavaScript. Также нужно заразить смартфон сотрудников компании. Это можно сделать с помощью взломанного сайта или мобильного приложения.

После этого спикер может передавать данные в диапазоне ультразвука, который человек не слышит. Заражённый смартфон находится поблизости и воспринимает эти сигналы с помощью гироскопа, после чего нужно лишь отправить их со смартфона по Wi-Fi.

Результаты экспериментов показывают, что подобный метод может использоваться для передачи данных со скоростью 1-8 бит/сек на расстояниях 0-600 см. То есть он подойдёт только для кражи ключей. Паролей и прочей подобной информации.

Гури отмечает, что защититься от атаки можно. Для этого нужно:

- удалить спикеры и звуковые драйверы с компьютеров;

- отслеживать ультразвуковые сигналы с помощью датчиков;

- обязать сотрудников держать смартфоны на расстоянии не менее 800 см от компьютеров;

- заглушить сигнал сторонними шумами.

Ранее этот же исследователь разработал метод атаки SATAn, где используется SATA-кабель в качестве антенны для передачи данных.

Источник: iXBT